Il KMS (Key Management Service) è uno dei tre metodi tramite cui è possibile gestire l’attivazione di prodotti e sistemi operativi Microsoft acquistati con dei contratti multi licenza, gli altri due metodi sono la gestione manuale tramite MAK (Codice ad attivazione multipla) e l’attivazione basata su Active Directory (introdotta con WS2012/W8 e che richiede l’aggiornamento dello schema della foresta Active Directory a Windows Server 2012 o successivi).

Di seguito alcune indicazioni tratte dalla mia esperienza e da indicazioni su documenti Microsoft .

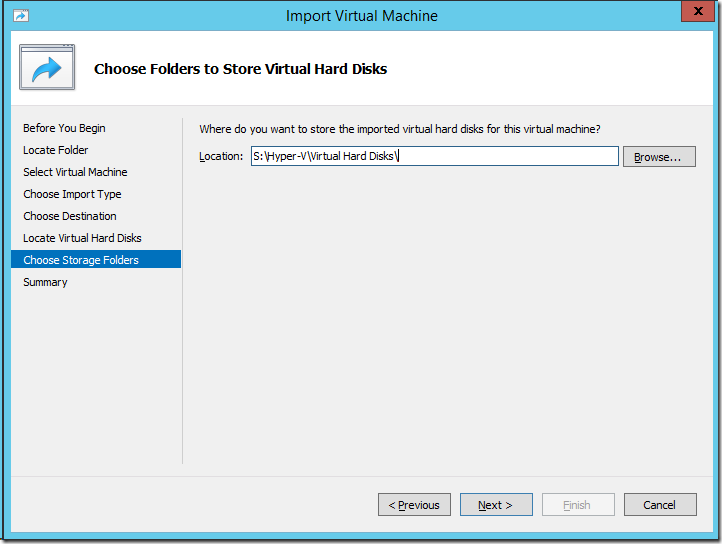

Architettura per server KMS

Come indicato nel seguente Pianificare l’attivazione dei contratti multilicenza nella rete aziendale principale è in genere consigliata una soluzione centralizzata basata sul Servizio di gestione delle chiavi (KMS) in quanto rispetto all’attivazione basata su Active Directory consente di attivare i vecchi computer client e i computer non appartenenti al dominio, l’attivazione basata su Active Directory è praticabile se tutti i client dell’organizzazione eseguono Windows 10, Windows 8.1 o Windows 8

Nella rete principale è in genere consigliata una soluzione centralizzata basata sul Servizio di gestione delle chiavi (KMS). Puoi anche usare l’attivazione basata su Active Directory, ma in molte organizzazioni, il Servizio di gestione delle chiavi è comunque necessario per attivare i vecchi computer client e i computer non appartenenti al dominio. Alcuni amministratori preferiscono eseguire entrambe le soluzioni per ottenere la massima flessibilità, mentre altri preferiscono scegliere solo una soluzione basata sul Servizio di gestione delle chiavi per semplicità. L’attivazione basata su Active Directory come soluzione unica è praticabile se è necessario attivare solo computer a dominio con sistemi operativi Windows 8 / Windows server 2012 e successi e/o Office 2013 e successivi.

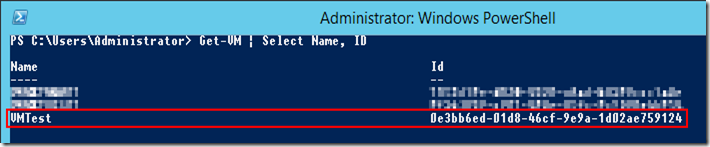

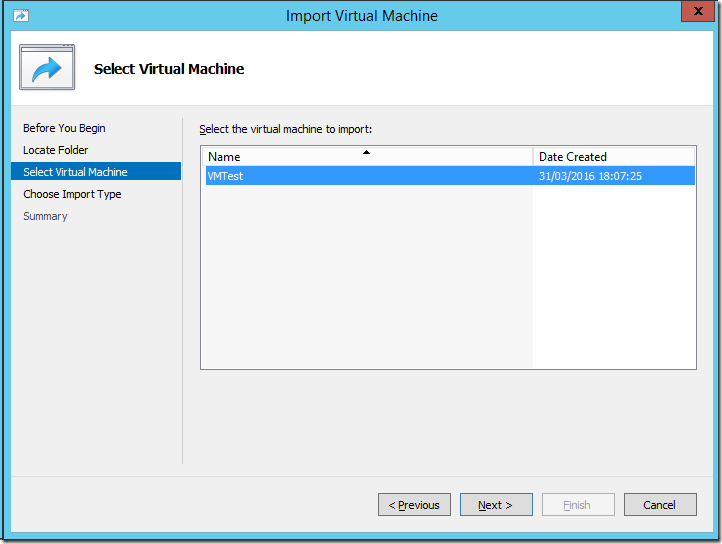

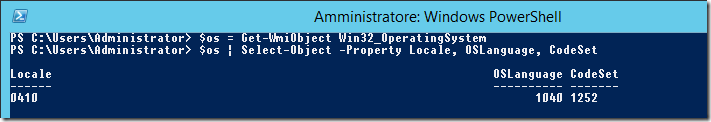

Di seguito uno schema tipico dell’architettura KMS, come indicato il servizio KMS può ad esempio essere installato su un Domain Controller.

![image image]()

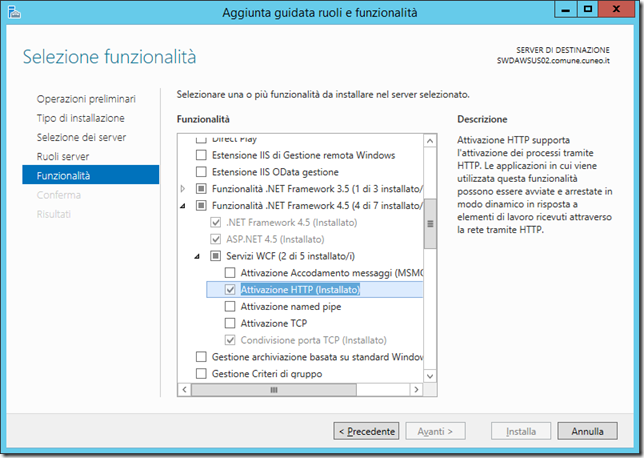

Se possibile potrebbe essere conveniente dedicare una macchina Virtuale al servizio col minimo di requisiti hardware in modo da non aver problemi con eventuali aggiornamenti del KMS la cui installazione implica il riavvio del sistema. In questo modo sarà possibile anche installare il tool VAMT (Volume Activation Management Tool) per una gestione più semplice basata su interfaccia grafica dei prodotti Microsoft con attivazione a volume che ha come requisito SQL Server 2012 anche in versione Express (a riguardo si veda Install VAMT).

Impostazioni del servizio KMS

Per quanto riguarda le caratteristiche di KMS si ricordi che per default utilizza le seguenti impostazioni:

- Gestisce le richieste di attivazioni rimando in ascolto sulla porta TCP 1688

- Per default i client tentano di attivarsi ogni 120 secondi

- Per default i client rinnovano l’attivazione ogni 10080 minuti (7 giorni)

Prima che il servizio KMS a rilasciare le attivazione è necessario che venga superata una soglia di richieste che varia in base al prodotto da attivare.

Per quanto riguarda Windows 10 si veda Activate clients running Windows 10:

“You can activate physical computers and virtual machines by contacting a KMS host. To qualify for KMS activation, there must be a minimum number of qualifying computers (called the activation threshold). KMS clients will be activated only after this threshold has been met. Each KMS host counts the number of computers that have requested activation until the threshold is met.”

“A KMS host responds to each valid activation request from a KMS client with the count of how many computers have already contacted the KMS host for activation. Client computers that receive a count below the activation threshold are not activated. For example, if the first two computers that contact the KMS host are running Windows 10, the first receives an activation count of 1, and the second receives an activation count of 2. If the next computer is a virtual machine on a computer running Windows 10, it receives an activation count of 3, and so on. None of these computers will be activated, because computers running Windows 10, like other client operating system versions, must receive an activation count of 25 or more.”

Per Windows 8/8.1 e Windows Server 2012/R2 si veda Volume Activation Overview:

“KMS maintains an activation threshold, which requires that the organization activate at least five computers (physical or virtual machines) running a server operating system with Windows Server 2012 or later and at least 25 client computers running Windows 8 or later. The computers running Windows Server 2012 must connect within a 30-day period to active KMS client computers.”

Per le soglie di sistemi operativi precedenti si veda Understanding KMS:

“KMS can activate both physical computers and virtual machines. To qualify for KMS activation, a network must meet the activation threshold: KMS hosts activate client computers only after meeting this threshold. To ensure that the activation threshold is met, a KMS host counts the number of computers that are requesting activation on the network. For computers running Windows Server 2008 or Windows Server 2008 R2, the activation threshold is five. For computers running Windows Vista or Windows 7, the activation threshold is 25. The thresholds include client computers and servers that are running on physical computers or virtual machines.”

Per quanto riguarda Office 2010/2013 la soglia di attivazione è di 5 computer come riportato nei seguenti:

A riguardo si veda Configuring KMS Hosts

Come indicato al seguente Step 1: Review and Select Activation Methods le chiavi di attivazione a volume per i sistemi operativi consentono di attivare non solo la versione a cui si riferiscono ma anche le precedenti. Quindi ad esempio la Volume license per “Windows Server 2012 R2 for Windows 10” consentirà l’attivazione di:

- Windows 10 Professional

- Windows 10 Enterprise

- Windows Server 2012 R2 (all editions)

- Windows 8.1 Professional

- Windows 8.1 Enterprise

- Windows Server 2012 (all editions)

- Windows 8 Professional

- Windows 8 Enterprise

- Windows 2008 R2 (all editions)

- Windows 7 Professional

- Windows 7 Enterprise

- Windows 2008 (all editions)

- Windows Vista Business

- Windows Vista Enterprise

Per quanto riguarda l’attivazione dei prodotti Office è invece necessario attivare sul server KMS le chiavi di attivazione a volume per ciascuna versione utilizzata (a riguardo si veda la KB2852521 How to setup and install an Office 2010 and 2013 KMS Host).

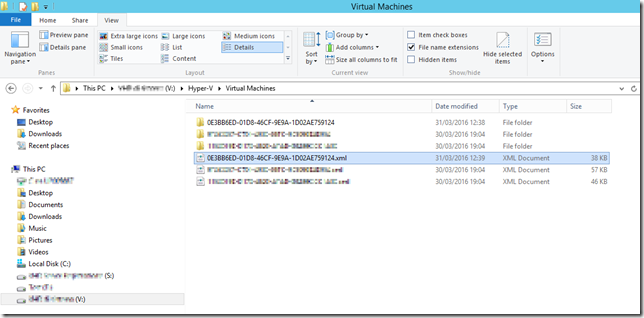

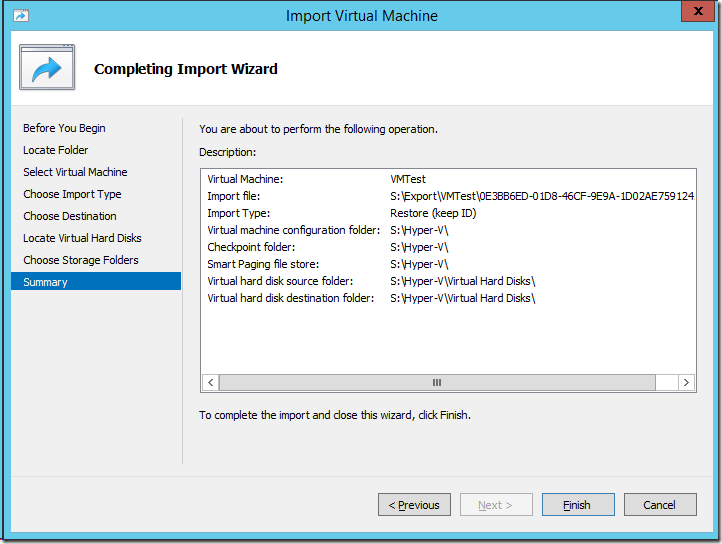

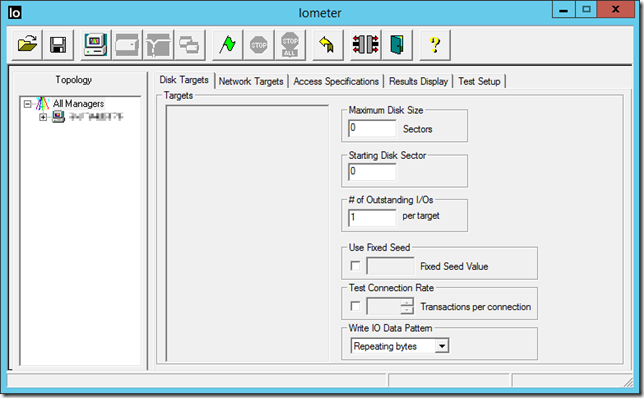

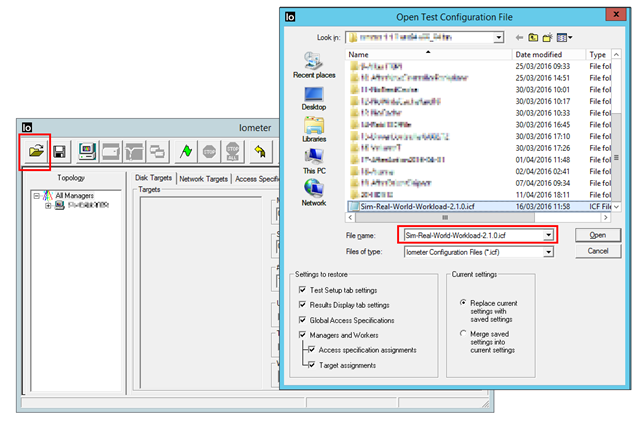

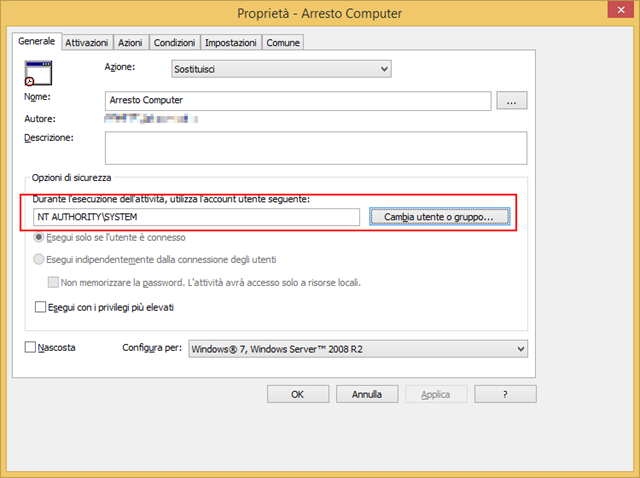

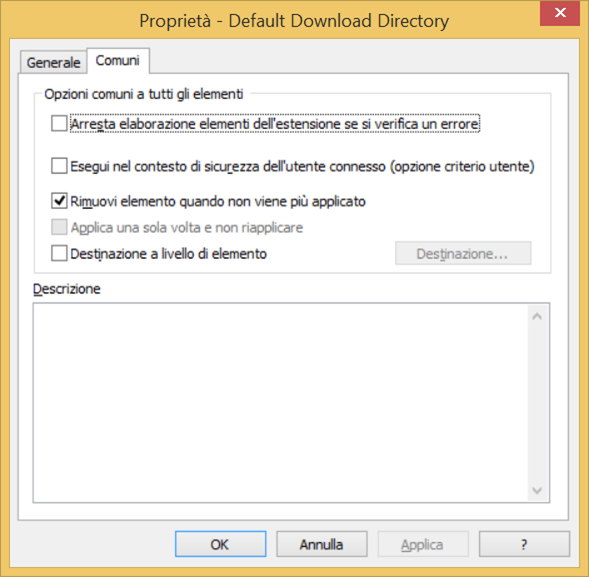

Configurazione del servizio KMS in Windows Server 2012 R2

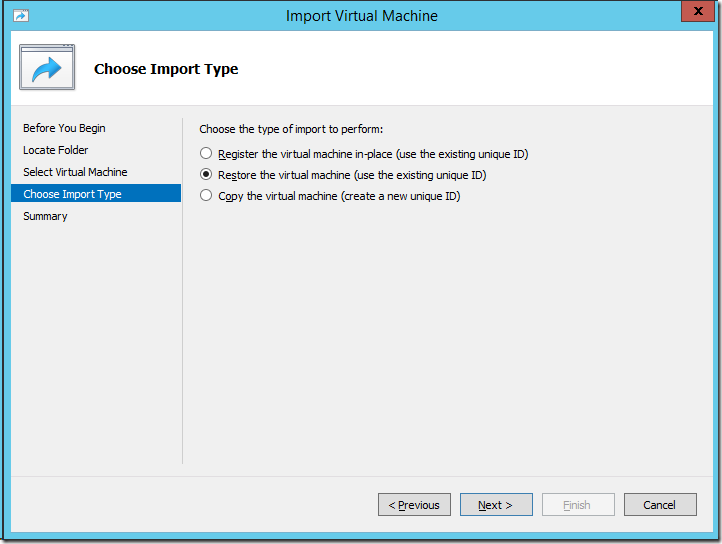

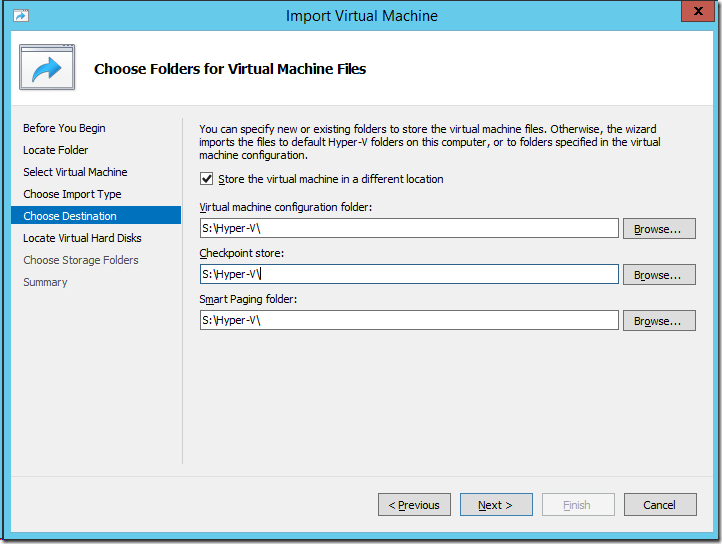

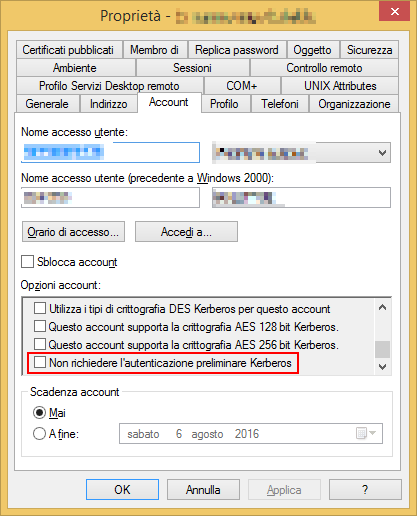

Per l’installazione del KMS in Windows Server 2012 R2 si veda Activate using Key Management Service, per quanto riguarda la configurazione in base alla ma esperienza personale è necessario:

- Specificare la porta di ascolto TCP anche se si intende utilizzare quella di default (16880) per evitare l’errore “STATUS_SUCCESS” al Commit.

- Per coprire tutti gli scenari di attivazione da parte di computer a dominio o in workgroup abilitare le eccezioni del firewall per Privato, Domino e Pubblico.

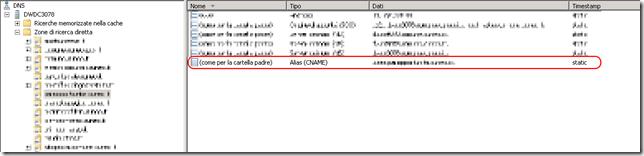

- Aggiungere il dominio DNS del dominio Active Directory alle zone DNS personalizzate in caso contrario altrimenti il record DNS SRV del server KMS non viene aggiunto.

![image image]()

Gestione del servizio KMS

Di seguito alcuni comando utili per verificare il corretto funzionamento del servizio KMS

Verifica esistenza record DNS per server KMS:

nslookup -type=srv _vlmcs._tcp.domain.ext

Informazioni sul servizio KMS e dei prodotti registrati su file di testo:

cscript %windir%\System32\slmgr.vbs /dli all > KMS-Info.txt

Elenco client attivati tramite PowerShell:

$(foreach ($entry in (Get-EventLog -Logname “Key Management Service”)) {$entry.ReplacementStrings[3]}) | sort-object –Unique

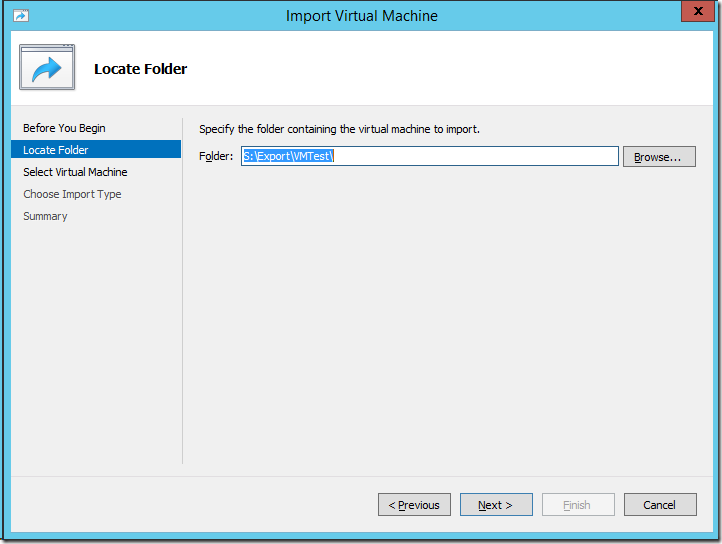

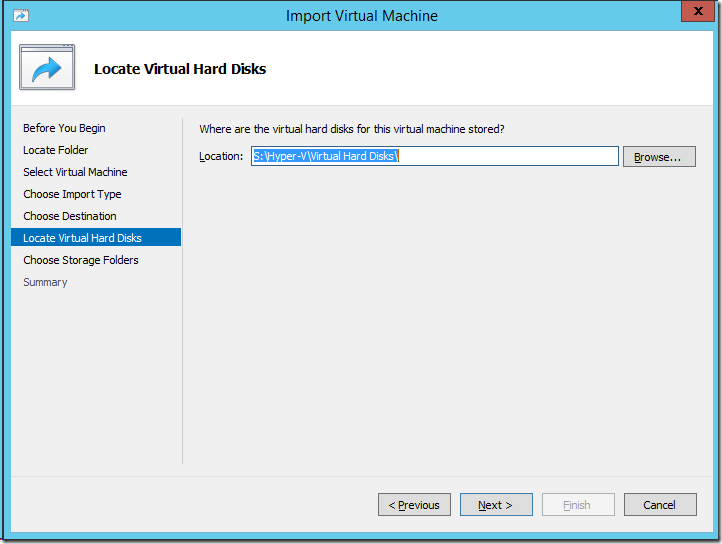

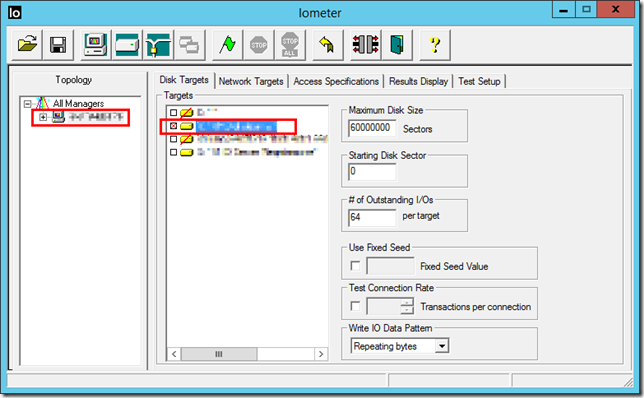

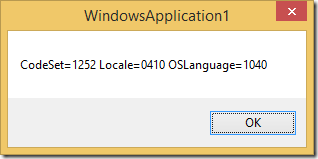

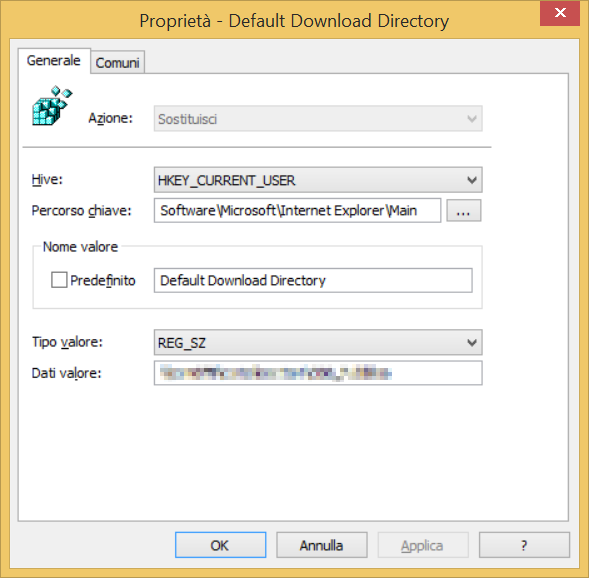

Per monitorare l’attività del KMS è possibile utilizzare il visualizzatore eventi:

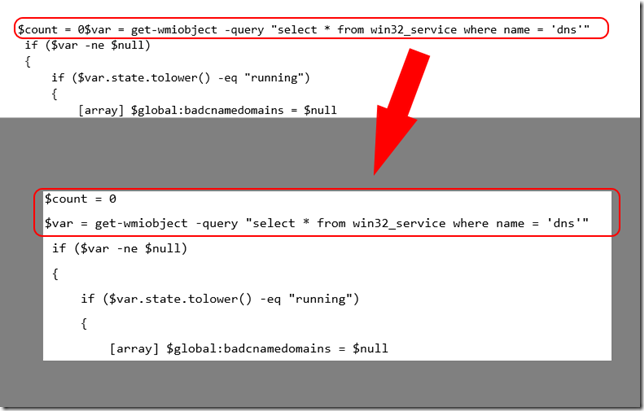

![image image]()

https://technet.microsoft.com/it-it/library/mt297923(v=vs.85).aspx

https://technet.microsoft.com/en-us/library/ff793434.aspx